PCI DSSv4.0 要件3.5.1.2で求められる暗号化対策と各社SaaSの対策状況について

2022年3月、クレジットカード業界の国際的なセキュリティ基準を策定するPCI SSC(Payment Card Industry Security Standard Council)より、PCI DSS(PCI Data Security Standard)v4.0が公開されました。v4.0は、v3.2.1からメジャーアップデートされており、各要件が新規追加、変更、またはより明確化されています。

本コラムは、PCI DSSv4.0の中でもクラウドサービス事業者様からご質問いただく要件3.5.1.2について準拠すべき要件を整理し、各種ガイドラインと比較の上、Assuredの統計データを用いてクラウドサービスの当該要件に対する準拠状況の実態を解説いたします。

※本コラムの内容を引用される際には、「Assured調べ」と必ずご記載ください

目次[非表示]

結果のサマリ

- PCI DSSv4.0 要件3.5.1.2はPANをリムーバブル電子メディア以外に保存する場合、ディスク暗号化以外の暗号化手段が求められる

- 他ガイドラインではPCI DSSv4.0 要件3.5.1.2のようにディスク暗号化を禁止する記載はなく、また、具体的なレイヤー層での暗号化を推奨する内容となっていない

- Assured統計データより、約8割のクラウドサービスにおいてDB/ファイル、バックアップ暗号化の両方もしくは一方が実施されている状況である

- クラウドサービス利用企業様は預託データの暗号化について、ディスク暗号化のリスクを把握の上、自社がクラウドサービスに預託するデータの機微性を考慮した適切なクラウドサービスの選定が必要である

PCI DSSv4.0準拠のタイムラインについて

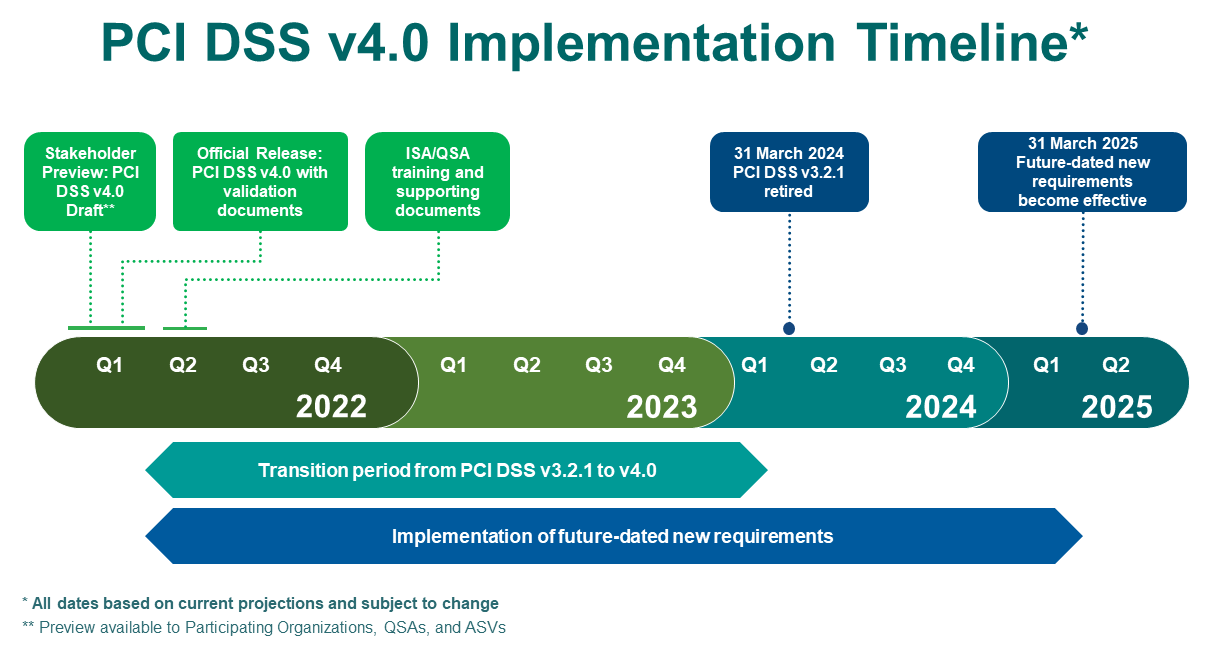

PCI SSCがv3.2.1からv4.0への移行タイムラインを公開しており、それによるとv3.2.1は2024年3月31日にリタイア、PCI DSSv4.0で新規に追加された要件の大部分は2025年3月31日まではベストプラクティスですが、以降は要件の準拠が必須となっています。

要件3.5.1.2はv4.0で新規追加された要件で、2025年3月31日以降は要件への準拠が必須となるものです。

引用: Countdown to PCI DSS v4.0( https://blog.pcisecuritystandards.org/countdown-to-pci-dss-v4.0 )

PCI DSSv4.0 要件3.5.1.2について

要件3.5.1.2は要件3.5「プライマリアカウント番号(PAN)は、保存場所に関わらず、保護されている。」に基づいており、前述の通り2025年3月31日までに準拠が必須です。本要件では、ディスク全体またはディスクの一部(パーティション)に暗号化を使用する場合は、リムーバブル電子メディア以外はNGとされています。

その理由として要件3.5.1.2のガイダンスに以下の通り記載されています。

- 通常、同じキーを使用してディスクまたはパーティション全体を暗号化し、システムの実行時または許可されたユーザの要求時にすべてのデータが自動的に復号されません

- このため、ディスクレベルの暗号化は、コンピュータ、ラップトップ、サーバ、ストレージアレイ、その他ユーザ認証によって透過的に復号されるシステム上の保存された PANを保護するには適切ではありません

通常、ディスク暗号化はOSにログインすれば、OSがディスクに読み込みアクセスする際にそのデータが自動的に復号されるため、OSにログインしたユーザは暗号・復号化を意識することなくデータを閲覧可能です。これは、OSレベルで適切にデータを閲覧可能な権限が付与されていても、その権限を搾取・悪用された場合は保護すべきデータの閲覧を防ぐことができないリスクが示唆されます。

ディスクレベル暗号化以外の対策として、要件3.5.1.2に「要件3.5.1を満たす別のメカニズムでPANを読み取り不能にする」とあり、要件3.5.1では以下の4点が挙げられています。

- 強力な暗号化技術に基づく PAN全体の一方向ハッシュ

- トランケーション

- インデックストークン

- 強力な暗号化技術と、関連する鍵管理プロセスおよび手順

うち、記載されている暗号化技術については、ディスクレベルの暗号化を除くと「アプリケーションレイヤーでの暗号化」「データベースレイヤー(表単位、カラム単位など)での暗号化」などが考えられます。ただし、データベースレイヤーでの暗号化は、データベースの実装方法によってはOSの権限を用いてアクセスすることが可能であるため、ディスクレベル暗号化と同様のセキュリティリスクがあります。いずれの暗号化にしろ、要件3.5.1.2のガイダンスに記載の通り、ユーザ認証によって透過的に復号されない暗号化を実施することでデータの機密性を棄損しない対策が重要となります。

他ガイドラインのディスク暗号化の言及について

ディスク暗号化の禁止について他ガイドラインにおける言及を以下の通り整理しました。

結果、いずれのガイドラインにおいてもデータを適切に暗号化すべきという記述はあるものの、ディスク暗号化の禁止や特定レイヤーでの暗号化の推奨に言及しているものはありませんでした。

これは、PCI DSSにおいては暗号化対象のデータが明確に定義されており、より具体的な暗号化指針をガイダンスできる一方、他ガイドラインでは暗号化対象のデータ種類を問わない汎用的なガイダンスとなっているためと考えます。そのため、PCI DSS以外のガイドラインを用いてデータの暗号化を検討する際は、事業体自身が扱うデータの機微性等を考慮したうえで適切な暗号化対策を検討する必要があるといえます。

Assuredの統計データから見る各社クラウドサービスの暗号化対策状況

セキュリティ評価プラットフォームサービス 「Assured(アシュアード)」では、クラウドサービスの中でもSaaSを対象としたクラウドリスク評価を提供しています(以降、クラウドサービスはSaaSを示すものとします)。リスク評価する際の設問のうちの一つに、預託データの暗号化に関連する内容として以下をクラウドサービス事業者様に確認しています。

設問:「預託データに関する暗号化について実施していることを選択してください」

選択肢:「安全な暗号化方式と十分な鍵長により、預託データが格納されたデータベースやファイルを暗号化している」「安全な暗号化方式と十分な鍵長により、バックアップデータを暗号化している」

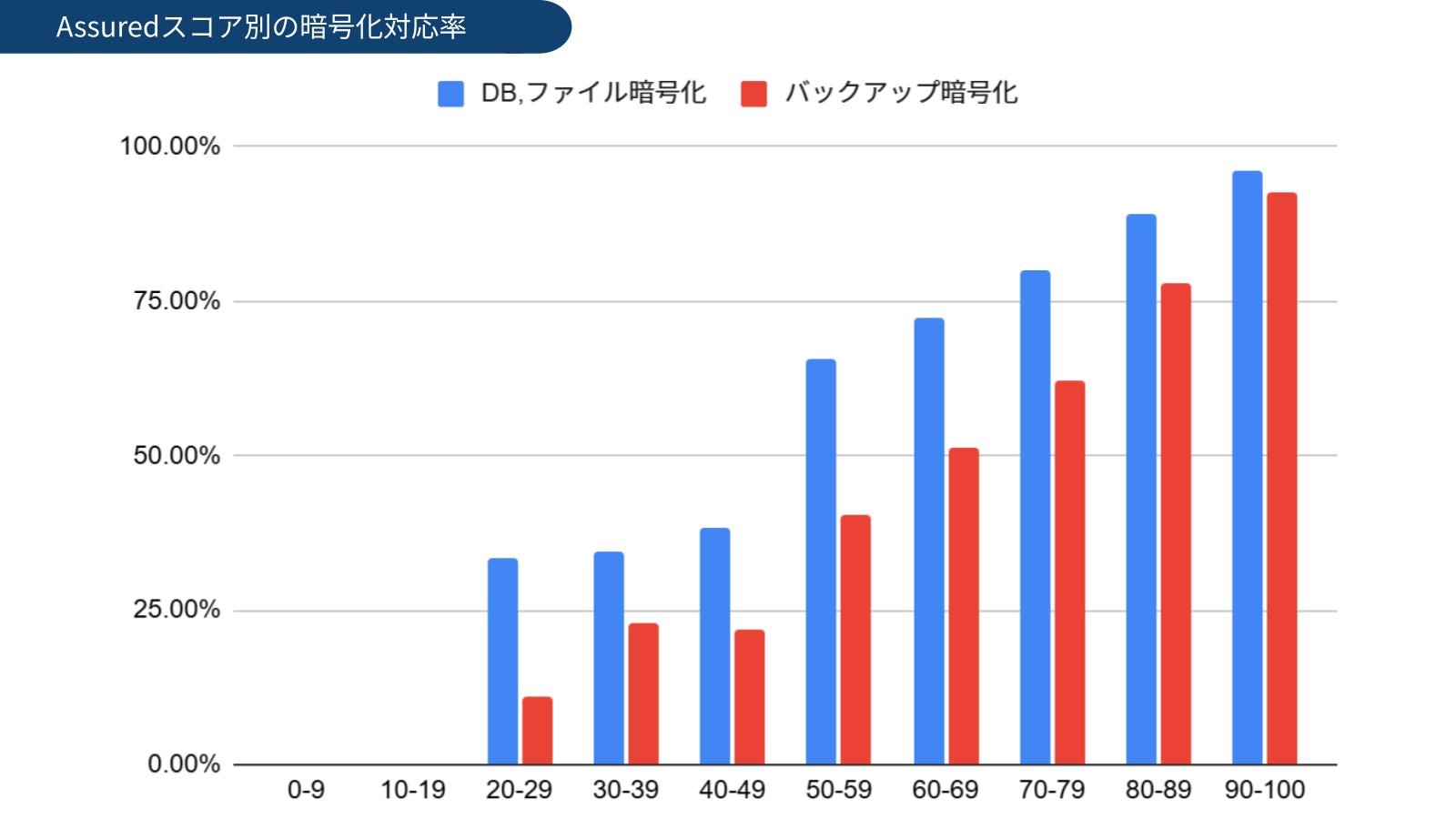

こちらの設問におけるAssured統計データの集計結果は以下の通りです。なお、統計データはAssuredにセキュリティリスク評価結果を掲載頂いている全クラウドサービスを対象としており、PCI DSSに準拠しているクラウドサービスに限定していない点にご留意ください。

※対象データ:暗号化対策状況のAssured統計データ

【調査概要】

※小数点第二位を四捨五入しているため、合計が100%にならない場合があります。 |

傾向として、DBとファイル、バックアップの両方またはいずれかの暗号化が約8割のクラウドサービスで対策されている一方、何も暗号化対策がされていないクラウドサービスも約2割存在します。

また、Assuredのクラウドリスク評価のスコアが高い(全般的にセキュリティ対策が推進されている)クラウドサービスほど暗号化の対策が推進されている一方、スコアの低いクラウドサービスは暗号化対策が約3割弱の結果となっております。

そのため、セキュアなサービスを開発するクラウドサービス事業者においては、全般的なセキュリティ対策の一環として暗号化対策に取り組んでいることが伺える一方、スコアが低いクラウドサービスにおいては、暗号化対策だけではなく全般的なセキュリティ対策について改善余地がある状況といえます。

この結果を踏まえ、クラウドサービスの利用を検討されている事業体においては、自社が預託するデータの機微性を踏まえ、適切な暗号化対策がされているクラウドサービスを選定いただくことが重要と考えます。

まとめ

PCI DSSv4.0の要件3.5.1.2についてその概要や他ガイドラインの言及、またAssured統計データを用いた実情について解説いたしました。本要件は、PCI DSSv4.0に準拠すべき事業体において対策が必須となりますが、コラムで解説した通り、潜在的にディスク暗号化はセキュリティリスクをはらむことから、今後セキュリティ感度の高いクラウドサービス事業者やクラウドサービス利用企業においては、ディスク暗号化に代わる代替手段を検討されていくのではないかと推測します。

Assuredでは引き続きSaaS利用の促進や安全なビジネス環境にむけ、サービス向上に取り組んでまいります。