今、企業に求められるサプライチェーンリスク管理とは 〜経済産業省「SCS評価制度」の概要も〜

はじめに

近年、デジタルトランスフォーメーション(DX)の進展やクラウドサービスの普及に伴い、企業のビジネス環境は大きく変化しています。システム開発や運用、データの管理など、専門的な業務を外部に委託することは一般的なビジネスプロセスとなっており、企業は多数の取引先や委託先とネットワークを形成しています。このような事業活動に関わる一連のつながりは「サプライチェーン」と呼ばれます。

このサプライチェーンの拡大は業務効率化をもたらす一方で、セキュリティ管理の範囲を自社組織内から外部へと広げる必要性を生じさせました。サイバー攻撃者は、セキュリティ対策が強固な標的企業を直接攻撃するのではなく、サプライチェーン上で相対的にセキュリティ水準が低いと推測される委託先などのサードパーティを標的とする傾向を強めています。

サプライチェーンを構成する一社のセキュリティ侵害が、ネットワークを通じて他企業へ波及し、事業活動全体に影響を及ぼす事案が発生しています。

本コラムでは、業種や規模を問わずすべての企業に関わるサプライチェーンリスク管理について、現状の課題、制度動向、そして実践的なアプローチ、さらに経済産業省及び内閣官房国家サイバー統括室が公表した「サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針」(SCS評価制度の構築方針)について触れながら解説します。

サプライチェーンリスクを取り巻く現状

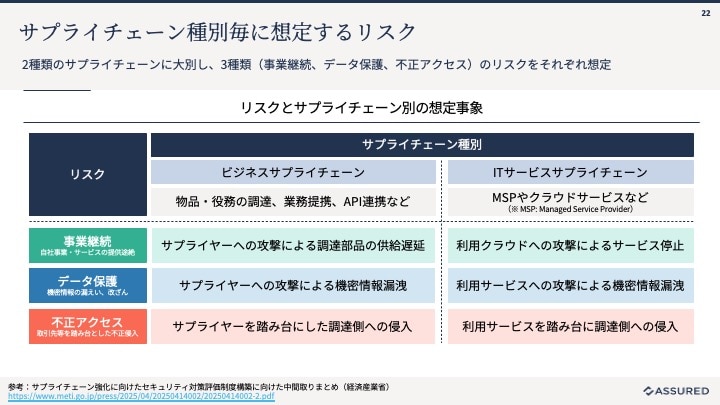

サプライチェーンリスクを管理するにあたり、まずは対象となるリスクの範囲を正確に捉える必要があります。セキュリティの対象は自社のシステムやネットワークだけでなく、取引先、調達先、業務委託先、クラウドサービスプロバイダーまで含まれます。

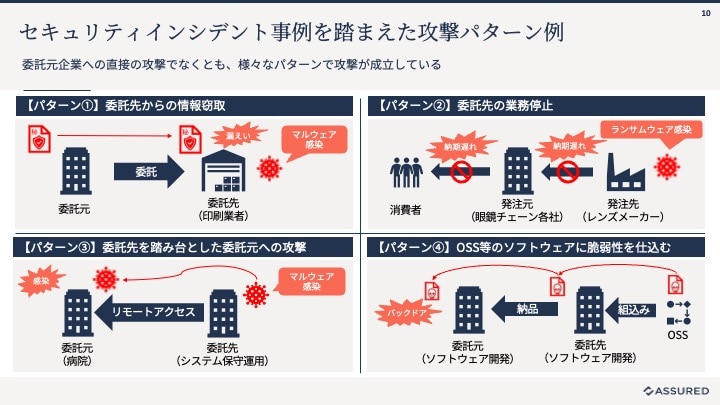

サプライチェーンにおけるセキュリティインシデントは、自社のビジネス継続やレピュテーションに影響を及ぼすリスクとして認識されています。具体的には、以下のようなインシデントのパターンが確認されています。

1. 委託先からの情報窃取

個人情報や機密情報の取り扱いを委託している企業がマルウェアに感染し、情報漏えいが発生する事案です。

2. 委託先の業務停止による影響

部品の調達先や業務委託先がランサムウェアに感染して事業が停止し、その結果、発注元の製品供給やサービス提供が遅延・停止する事案です。

3. 委託先を踏み台とした攻撃

システムの保守運用を担う委託先が攻撃を受け、その委託先が利用する正規のリモートアクセス環境などを悪用して、発注元システムへ不正侵入される事案です。

4. ソフトウェアへの脆弱性混入

システム開発の委託先やオープンソースソフトウェア(OSS)が攻撃され、納品されるソフトウェア内にバックドア等の脆弱性が仕込まれる事案です。

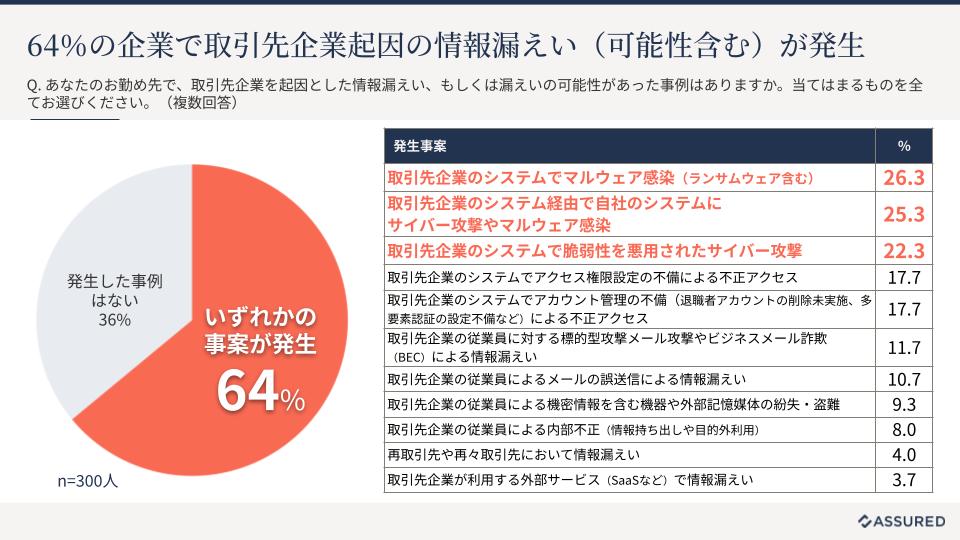

株式会社アシュアードが2025年5月に従業員数1,000名以上の大手企業の情シス部門300人を対象に実施した「取引先企業のセキュリティ評価」に関する調査では、「取引先企業のシステムにおいてマルウェア感染(ランサムウェア含む)が発生した」との回答が26.3%に上りました。

さらに、取引先システム経由でのサイバー攻撃(25.3%)、取引先システムにおけるアクセス権限設定の不備による不正アクセス(17.7%)などを含めると、全体の64%の企業が、取引先を起因としたセキュリティインシデントやその可能性を経験していることが示されています。

攻撃者の視点とサプライチェーンの構造的課題

サプライチェーンが標的となる背景には、攻撃者側の合理的な判断が存在します。サイバー攻撃を行う主体には様々なカテゴリがありますが、一般的な悪意のハッカーは、攻撃に要する「コスト」と、それによって得られる「報酬」のバランスを考慮して行動しています。

大企業などは、ゼロトラストアーキテクチャの導入やEDR(Endpoint Detection and Response)などの検知・監視の仕組みを備えており、セキュリティ管理水準が高い傾向にあります。このような組織への直接攻撃は、攻撃者にとってコストが高く、成功率が低いと評価されます。

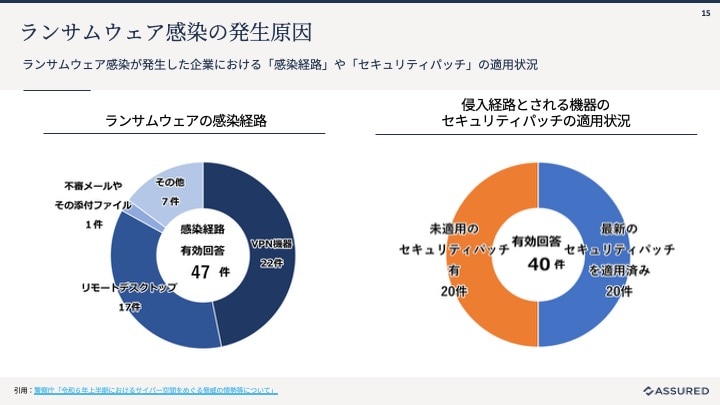

一方で、サプライチェーンを構成するサードパーティの中には、セキュリティに充当できる人員や予算が限定的な組織も存在します。例えば、外部公開機器のパッチ未適用、公開不要なポートの開放、多要素認証の未導入など、サイバー攻撃に対する検知・監視の仕組みが不十分なケースが見受けられます。

攻撃者の視点から見ると、セキュリティ管理水準が比較的低い組織は侵入が容易であり、長期間の潜伏が可能な場合があります。さらに、委託先企業は複数の発注元企業とつながりを持っていることが多く、一社への攻撃を起点として複数企業へ影響を及ぼすことができるため、攻撃効率が高いと認識されています。警察庁の統計(令和6年上半期)においても、ランサムウェア被害の多くを中小企業が占めていることが確認されています。

サプライチェーンリスク管理の実践|リスクベースアプローチ

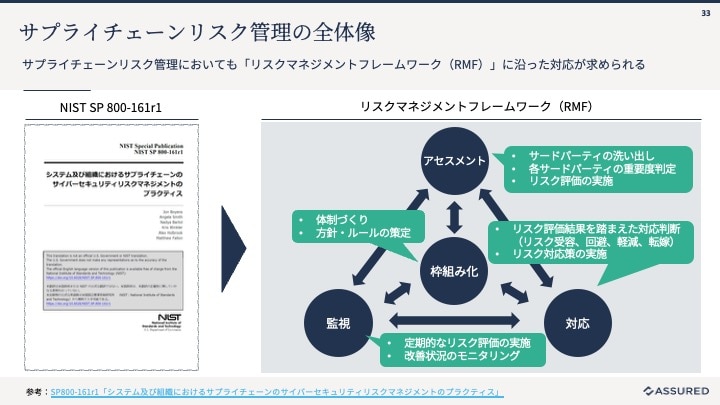

このような状況下において、サプライチェーンリスク管理をどのように進めるべきでしょうか。実務においては、「サイバー攻撃によるリスクをゼロにすることはできない」という前提に立ち、リスクに応じたメリハリのある対応を行う「リスクベースアプローチ」が基本となります。

すべてのサプライヤーに対して一律に高度なセキュリティ要件を求め、同等の評価を実施することは、リソースの制約から現実的ではありません。各種ガイドライン(NIST SP 800-161r1など)で示されているリスクマネジメントのフレームワークに従い、段階的なアプローチを取ることが推奨されます。

1. 体制づくりと方針の策定(枠組み化)

経営層の関与のもと、情報システム部門、調達部門、コンプライアンス部門など関連部署を巻き込んだ管理体制を構築し、リスク対応の方針を定めます。

2. 対象の決定(サプライチェーンの可視化と重要度判定)

自社の業務やシステムに関連するサードパーティを網羅的に洗い出します。洗い出しの手法としては、組織・業務軸(例:購買管理システムからの抽出)や特性軸(例:事業部へのヒアリング)があります。洗い出したサードパーティに対し、「機密情報の取り扱いの有無」「業務継続への影響度」「システム接続の有無」といった基準を用いて、重要度(高・中・低など)を判定します。

3. 評価(アセスメント)の実施

判定した重要度に応じて、評価の手法や深度を決定します。重要度が高い委託先には詳細な個別項目の確認や現地実査を行い、重要度が低い委託先には台帳管理のみとするなど、対応に差異を設けます。

4. 対応と監視

評価結果に基づき、リスクの受容、回避、軽減などの対応を判断します。評価は定期的に見直し、改善状況をモニタリングすることが求められます。

【最新動向】経済産業省「SCS評価制度」の概要と実務への影響

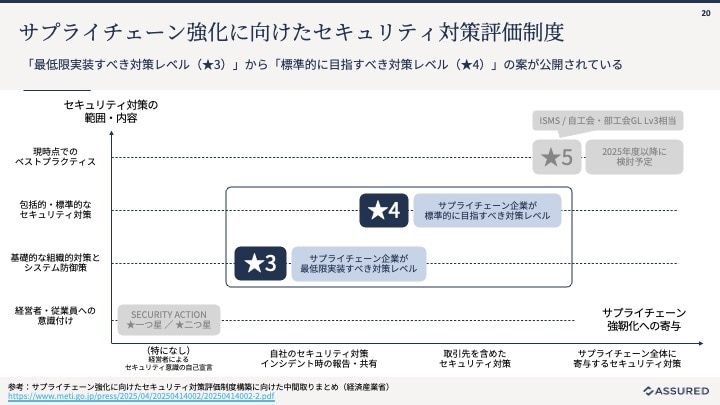

サプライチェーンのセキュリティ強化を目的として、国による制度整備も進行しています。2026年3月27日、経済産業省及び内閣官房国家サイバー統括室は「サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針」(SCS評価制度の構築方針)を公表しました。この制度は令和8年度(2026年度)末頃の開始を目指しています。

本制度は、企業のセキュリティ対策レベルを競わせることを目的としたものではありません。限られたリソースの中で対策を行うことが困難な中小企業を中心に、サプライチェーンに属する企業が必要な対策を判断し、対策状況を可視化する仕組みを提供することを目的としています。

制度において想定されているセキュリティ対策の段階は以下の通りです。

- ★3(専門家確認付き自己評価):基礎的なシステム防御策と体制整備を中心に実施する段階。

- ★4(第三者評価):組織ガバナンス・取引先管理、システム防御・検知、インシデント対応など包括的な対策を実施する段階。

- ★5(第三者評価):現時点でのベストプラクティスに基づく対策を実施する段階(令和8年度以降に具体化予定)。

この制度の公表に伴い、実務において想定される「委託側」と「受託側」への影響と対応方針は以下の通りです。

委託側(発注元企業)の対応

委託側企業は、SCS評価制度の基準を自社の調達プロセスに組み込むことが可能になります。

- 調達基準としての活用:自社で独自の評価基準を設計する負担を軽減し、委託先の重要度に応じて「★3」や「★4」の取得を調達の要件として設定することで、客観的な基準に基づいたリスク管理が可能になります。

- 適切なパートナーシップの構築:経済産業省と公正取引委員会は、サイバーセキュリティ対策の実施要請に関する独占禁止法や下請代金支払遅延等防止法(下請法)の適用関係について、事例と解説を公表しました。委託側はこれらを参照し、セキュリティ対策に伴う費用負担を含め、取引先と適切な協議を行うことが求められます。

受託側(サプライヤー・中小企業)の対応

受託側企業は、本制度を活用することで、セキュリティ対策状況の可視化と業務効率化を図ることができます。

- 評価への対応の一元化:SCS評価制度に基づく評価を取得することで、複数の発注元からのセキュリティ監査要請に対して、統一された基準での回答が可能になり、個別のチェックシート対応による業務負荷の軽減が見込まれます。

- 支援制度の活用:国は、中小企業が本制度の★3および★4を取得するための支援策として、「サイバーセキュリティお助け隊サービス(新類型)」の創設を予定しています。これにより、評価の取得から未達成項目の改善支援まで、包括的かつ安価な支援を受けられる環境が整備される予定です。

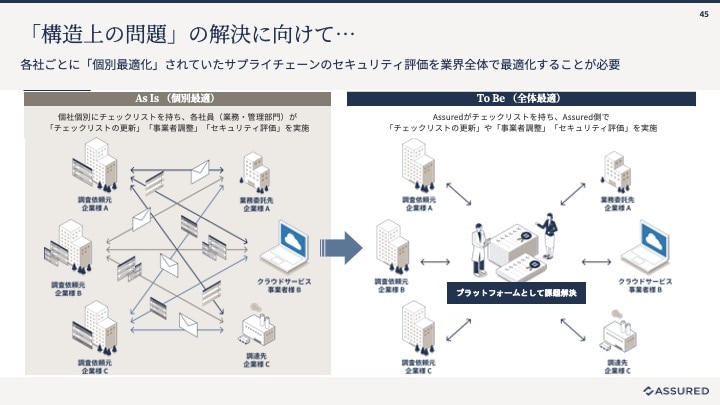

従来のセキュリティ評価における「構造上の問題」

リスクベースアプローチの導入や国の制度整備が進む一方で、現在多くの企業で採用されている「チェックシートによる個別評価」には、品質と業務負荷の両面において構造的な課題が存在しています。

1. 評価品質に関する課題

各企業が独自にチェックシートを作成しているため、最新のセキュリティトレンドが反映されておらず、網羅的な評価が困難な場合があります。また、回答は委託先による自己評価となるため、回答内容の客観的妥当性を確認することが難しく、評価結果が形骸化するリスクが指摘されています。

2. 業務負荷に関する課題

発注元は多数の委託先に対して個別にシートを送付し、回収や内容の確認を行う必要があり、セキュリティ担当者のリソースを圧迫します。一方で、委託先企業にとっても、複数の発注元から異なるフォーマットのチェックシートが送付されるため、回答業務に多くの工数が割かれています。セキュリティ専門の担当者が不在の企業では、設問の意図を正確に理解し回答することが困難なケースも発生しています。

プラットフォームによる解決とAssuredの提供価値

このような各社個別のチェックシート運用における課題を解決する手段として、セキュリティ評価の「プラットフォーム化」があります。

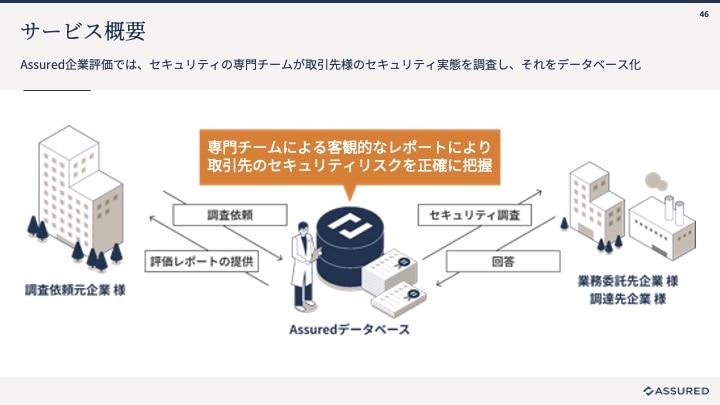

株式会社アシュアードが提供する「Assured企業評価」は、プラットフォームを通じてセキュリティ評価情報を一元化するサービスです。

本サービスでは、セキュリティの専門チームが取引先企業のセキュリティ実態を客観的に調査し、その結果をレポートとして提供します。これにより、発注元企業は専門家の知見に基づいたリスク把握が可能になります。また、プラットフォーム上に登録された回答データは、委託先企業が複数の発注元企業へ提出する際に再利用できる仕組みとなっており、回答側および確認側の双方の業務負荷軽減に寄与します。

評価項目については、国際的なフレームワークや各業界のガイドライン等に基づき構成されており、トレンドに合わせた定期的なアップデートが行われます。

おわりに

サプライチェーンリスク管理は、情報システム部門だけでなく、経営層、調達部門、法務部門などを含めた全社的な取り組みが求められる領域です。

すべての対象を一度に網羅することは難しいため、事業への影響度が大きい取引先を特定し、そこから優先的に評価を行うスモールスタートのアプローチが現実的です。

SCS評価制度の開始に向けた準備が進む中、客観的な基準を用いた効率的なリスク管理体制の構築は、業界全体のセキュリティ水準を維持・向上させる上で重要なプロセスとなります。関係各社が連携し、実行可能な仕組みを整備していくことが期待されます。